Gaztetxo.comwww.gaztetxo.com

Instrucciones:

a) subir una imagen de tamaña de ancho 340 pixeles. El alto puede ser 455 pixeles o cualquier otro.

b) el título de la sección se indica en el campo RESUMEN

Noticias destacadas

Somos la Asociación Juvenil Centro Juvenil María Auxiliadora.

Estos son nuestros datos:

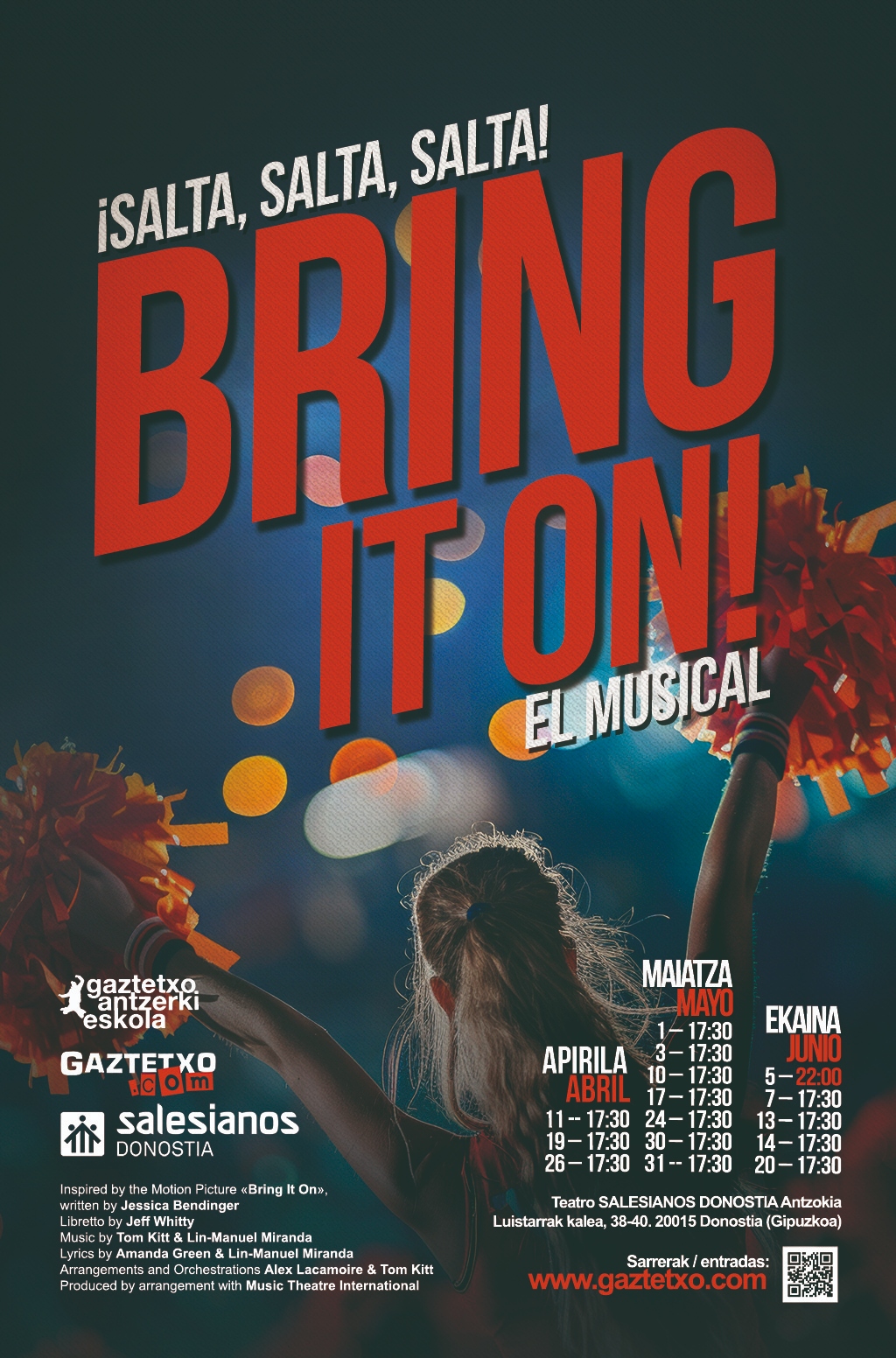

Centro Juvenil «Maria Auxiliadora» Gaztetxo Elkartea

SALESIANOS DONOSTIA

Lizardi kalea, 12 (Intxaurrondo auzoa)

CP 20015

DONOSTIA/SAN SEBASTIÁN (Gipuzkoa)

Email Ofic. de Comunicación: info@gaztetxo.com

Email Entradas Teatro: musical@gaztetxo.com

El ataque de los SuperGusanos.

MADRID.- Todos los expertos en seguridad coinciden en que la amenaza que se cierne sobre las redes de ordenadores se está multiplicando tanto en sofisticación como en poder de destrucción. La industria de los virus se encuentra en un momento de máximo desarrollo y creatividad en cuestión de gusanos. ¿Qué nos depara el futuro?

Los gusanos son programas con código malicioso, capaces de replicarse a sí mismos y esparcirse por las redes de un ordenador a otro, creando el caos allá por donde pasan. Esa capacidad de evolución está proporcionando toda una nueva gama de problemas a los administradores de red. Los virus, junto con los hackers y piratas informáticos, suponen el mayor trabajo para los administradores, que ven como cada vez el tiempo necesario para prevenir o (una vez ocurrido el desastre) arreglar estos problemas, les lleva la mayor parte del día.

Stephen Trilling, director de investigación de Symantec Corp. no duda en enumerar algunas características de los gusanos del futuro. «Veremos gusanos con nuevas y asombrosas capacidades de contagio. Podrán replicarse a través de la mensajería instantánea (programas como Microsoft Messenger gozan de gran popularidad entre toda la comunidad internauta), robar documentos e información privada de cada ordenador, crear nuevos agujeros de seguridad en el sistema, y una vez que mantengan el control total de la máquina, usarla como base para lanzar nuevos ataques».

Mejor código, más populares.

Los últimos virus famosos nos ponen sobreaviso. Frethem.E y Simile.D no provocan grandes daños específicos (simplemente, porque sus creadores no han querido, puesto que una vez infectado un ordenador, la capacidad de ejecutar cualquier acción depende de la voluntad del programador), pero los analistas coinciden en que su popularidad se basa en la mejora de su código, y en consecuencia, de sus nuevas habilidades para pasar desapercibidos.

Frethem, un reciente virus del que todos hemos oído hablar (el asunto con el que engañaba a los usuarios es «Fw: Your Password!») tomaba todas las direcciones de la libreta de Windows y usaba su propio motor SMTP (protocolo usado para mandar correo) para enviar nuevos mensajes infectados. Smile, por su parte, es considerado el primer virus con capacidad «bi-plataforma», capaz de infectar tanto máquinas Windows como Linux. Esto, que parece fácil, no se había dando nunca antes y demuestra una complejidad tal, que asusta a los especialistas.

Y esto es sólo el principio, según George Bakos, experto en seguridad en Institute for Security Technology Studies de Hanover. «Los gusanos híbridos serán el estándar del futuro. Atacarán múltiples vulnerabilidades en múltiples plataformas. Es probable que infecten una computadora y establezcan un canal de comunicación con su controlador. Se potenciarán asimismo las capacidades polimórficas de los gusanos, aprendiendo a disfrazarse y evitar ser reconocidos y detectados por los sistemas antivirus».

Esto tendrá todo tipo de efectos secundarios. Por ejemplo, para la empresa que necesite estar completamente segura, sólo con sistemas de detección de intrusos combinados con firewall e inspectores de contenidos podrá estar a salvo de este tipo de códigos, lo que obligará a una reestructuración total de sus sistemas informáticos.

Los Supergusanos.

A los virus con este tipo de características se les ha llamado SuperWorms (SuperGusanos), y se describen como una nueva forma de vida con control absoluto sobre el ordenador infectado y los datos almacenados en él.

Los Sleeper worms, son los gusanos que no se activan automáticamente cuando entran en el ordenador infectado. Estos esperan algún tipo de señal (normalmente marcada por una fecha) para activarse, pero pronto serán señales más sofisticadas las que destaparán la caja de Pandora. Serán tan silenciosos en su letargo, que se esconderán en algún archivo recóndito del que probablemente no sepamos ni de su existencia, esperando activarse cuando detecten que pueden robar información sensible o que su «reproducción» sería más fructífera. Por ejemplo, ya se pueden programar gusanos que esperen a estar situados estratégicamente en distintos ordenadores, de manera que cuando lo consideren oportuno, lancen un ataque común y masivo contra una empresa, compañía, organización o incluso país.

Los SuperGusanos serán capaces de almacenar en su interior bases de datos con las últimas vulnerabilidades conocidas y su forma de explotarlas o, en su defecto, conectarse a un sistema remoto que las albergue. Así, no bastará con eliminar un problema en el sistema operativo para intentar erradicar un virus, sino que habrá que tener en cuenta cientos de vulnerabilidades que aparecen a diario sólo para estar a salvo de uno de estos malignos programas. No atacarán por un solo frente, intentarán colarse por todos y cada uno de agujeros conocidos. No se descarta en un futuro la posibilidad de que sea el propio virus el que experimente en busca de nuevas vulnerabilidades aún no descubiertas.

Quizás quede algún tiempo para que esto sea una realidad, aunque en estos momentos sea factible. No olvidemos, en todo caso, estar preparados para lo peor. Sólo entonces podremos afrontar un futuro con una Red libre de problemas de seguridad (al menos, para nosotros).

Sergio de los Santos

g2security.com

cerrar

Utilizamos cookies propias y de terceros, para realizar el análisis de la navegación de los usuarios. Si continúas navegando, consideramos que aceptas su uso. Puedes cambiar la configuración u obtener más información aqui.